Comprender su superficie de ataque externa

Para predecir dónde podrían atacar los ciberdelincuentes, es fundamental comprender cómo ven la superficie de ataque externa de su empresa. Con los cambios empresariales, la migración a la nube y la TI en la sombra, esta superficie evoluciona constantemente. Estas variaciones, que a menudo se pasan por alto en las evaluaciones anuales, presentan oportunidades para los ciberdelincuentes que buscan eludir sus defensas. Proporcionamos el contexto y la información que necesita para reducir su riesgo externo. Utilice nuestra perspectiva única para priorizar los hallazgos, parchear vulnerabilidades, corregir sistemas mal configurados y desconectar activos obsoletos o fuera de servicio. Nuestro sistema se actualiza continuamente desde diversas fuentes de inteligencia con la información más reciente sobre vulnerabilidades y amenazas.

Un ASM que funciona para usted

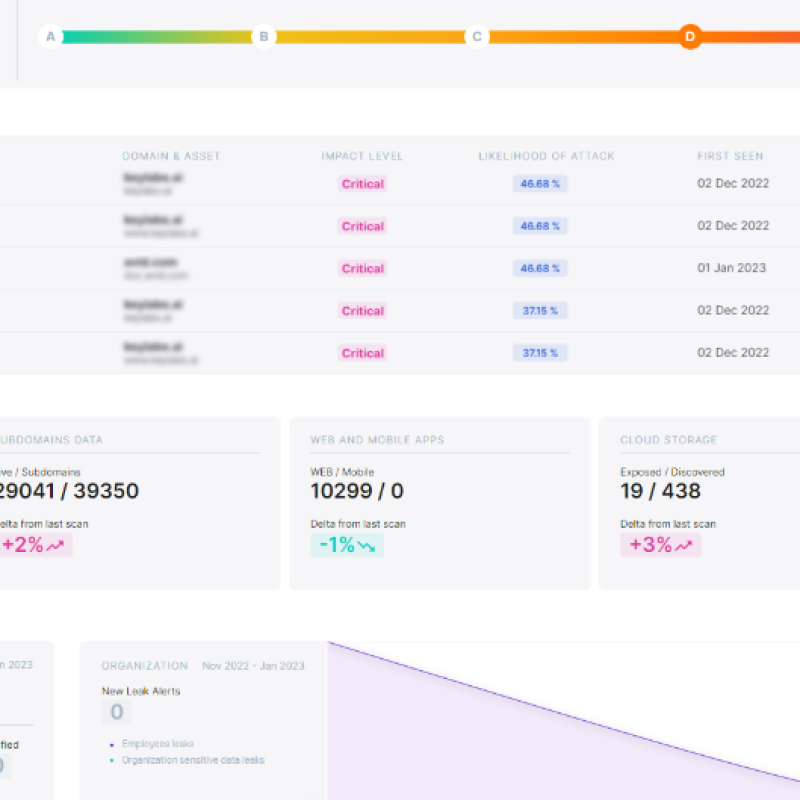

Descubrimiento avanzado de activos e identificación continua de todos sus activos expuestos, a través de los motores de descubrimiento más sofisticados.

Administre sus activos expuestos utilizando nuestra solución Attack Surface Management (ASM). Cubrimos infraestructura, configuración de la nube, credenciales filtradas, activos expuestos y fugas de datos.

Prevenir incumplimientos. Utilice nuestros motores de mitigación automatizados o deje que nuestros expertos lo hagan por usted. Ofrecemos validación, priorización, evaluación de compromiso y verificación de dependencia.

Con el sistema de gestión de ASM, lo guiamos en la mitigación de debilidades a través de remediación, validación y procesos supervisados para reducir los falsos positivos, brindando resultados precisos. Esto incluye CVE: parches, búsqueda de amenazas y gestión de tickets.

La gestión de la superficie de ataque es esencial para proteger y reducir el impacto de diversos riesgos:

- Activos de TI obsoletos y no reconocidos, TI heredada y en la sombra.

- Errores y descuidos por parte de individuos, incluida la susceptibilidad a estafas de phishing y posibles violaciones de datos

- Vulnerabilidades de software debido a versiones desactualizadas.

- Riesgos asociados al uso de software desconocido de código abierto.

- Amenazas cibernéticas a gran escala específicas para su industria.

- Ciberataques focalizados dirigidos directamente a su organización.

- Violaciones de los derechos de propiedad intelectual.

- Sistemas informáticos adquiridos mediante fusiones y adquisiciones.

- Amenazas cibernéticas a gran escala específicas para su industria.

- Activos de TI administrados por proveedores externos.

0

Proyectos completados

0

Vulnerabilidades explotables identificadas

0 %

Tasa de retención de clientes

0 %

Más vulnerabilidades descubiertas se comparan con las pruebas estándar

Contáctenos

Rellena el siguiente formulario y nos pondremos en contacto contigo lo antes posible

Oficinas

- Río Lerma 90, Ciudad de México, MÉXICO

- Zorrilla 78, Madrid, ESPAÑA

- Ha-Shlosha 98, Tel Aviv, ISRAEL